🧭 Contrôler votre espace cloud

Gardez une vue d’ensemble sur l’état et l’activité de votre environnement cloud. Cette section vous permet de suivre en temps réel les performances, les opérations en cours et l’historique des actions effectuées sur vos machines virtuelles.

Vous y apprendrez à :

Consulter les tâches récentes et les événements système ;

Identifier les opérations en attente, réussies ou échouées ;

Surveiller l’état global de vos ressources pour anticiper les besoins ou détecter les anomalies.

Une supervision régulière vous aide à maintenir un environnement stable et performant

📋Les tâches et les évènements

⏳Qu’est-ce qu’une tâche ?

Une tâche représente une action en cours ou planifiée, déclenchée soit par un utilisateur, soit automatiquement par le système.

Parmi les exemples les plus courants, on retrouve :

la création d’une Machine Virtuelle (VM),

le démarrage ou l’arrêt d’une Application Virtuelle (vApp),

ou encore le déploiement d’un catalogue.

Les tâches permettent de suivre l’état d’exécution de ces actions, comme si vous observiez l’opération en temps réel.

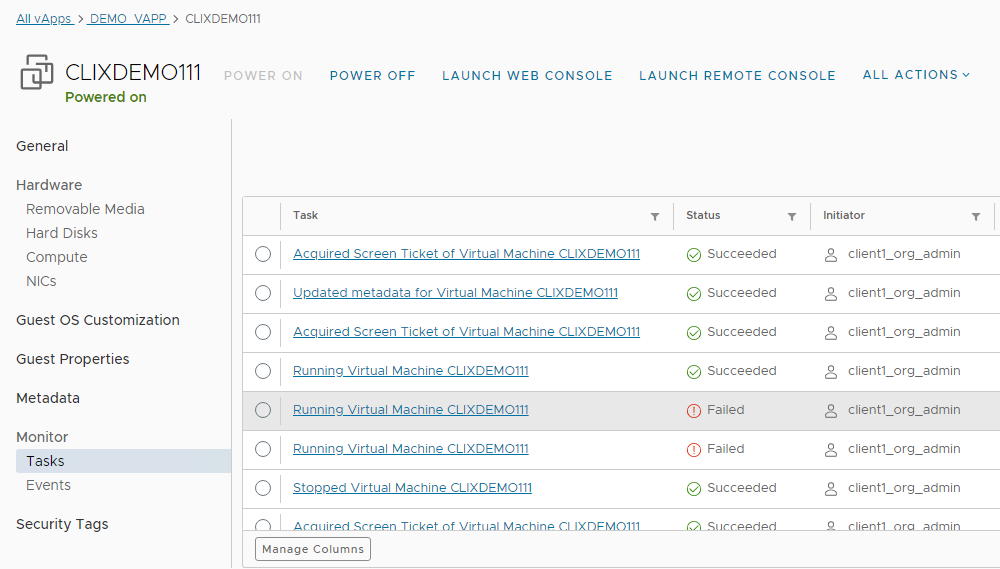

Chaque tâche affiche :

son statut (en cours, terminée, échouée),

l’utilisateur à l’origine de l’action,

l’heure de lancement,

et la ressource concernée.

📅Qu’est-ce qu’un évènement ?

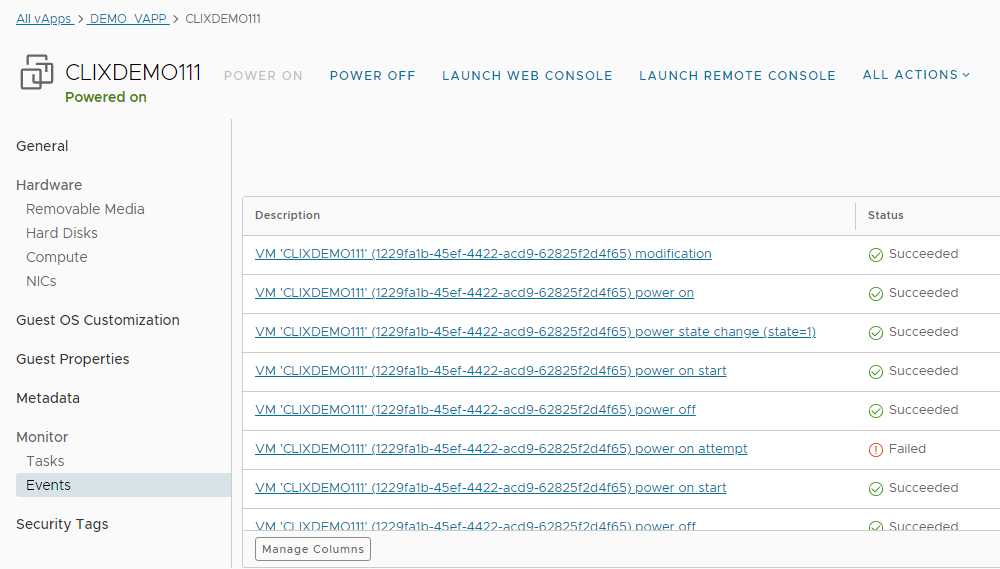

Un événement, quant à lui, est une entrée dans le journal d’activité du système. Contrairement à une tâche, il ne représente pas une action en cours, mais plutôt une notification de quelque chose qui s’est déjà produit.

Parmi les événements fréquents, on peut citer :

une tentative de connexion,

un changement de mot de passe,

un échec de déploiement,

ou encore la fin d’une tâche.

Les événements sont essentiels pour :

l’audit,

la sécurité,

et le dépannage de votre environnement cloud.

|

|

|

🛡️Sécuriser l'accès à votre tenant Hostiz

Vous avez la possibilité d’intégrer à votre tenant Hostiz un fournisseur d’identité externe (IDP) et d’y importer des utilisateurs et des groupes. Les options disponibles sont uniquement SAML et OpenID Connect (OIDC), et le fournisseur doit être accessible sur Internet (Entra ID, Okta, etc.). Le LDAP/LDAPS n’est pas compatible avec Hostiz.

Vous ne pouvez avoir qu’une seule intégration par technologie. Les noms d’utilisateurs ne doivent pas être identiques entre les différents fournisseurs d’identité.

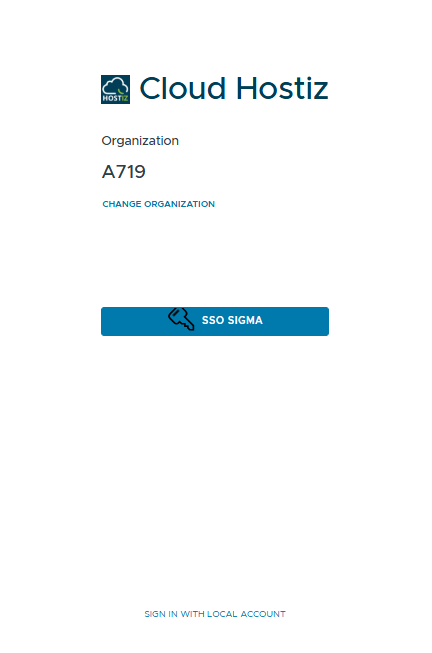

La page de connexion affiche toutes les options de connexion configurées et, pour rendre la connexion plus conviviale, vous pouvez personnaliser les étiquettes des boutons depuis les pages de modification du fournisseur d’identité.

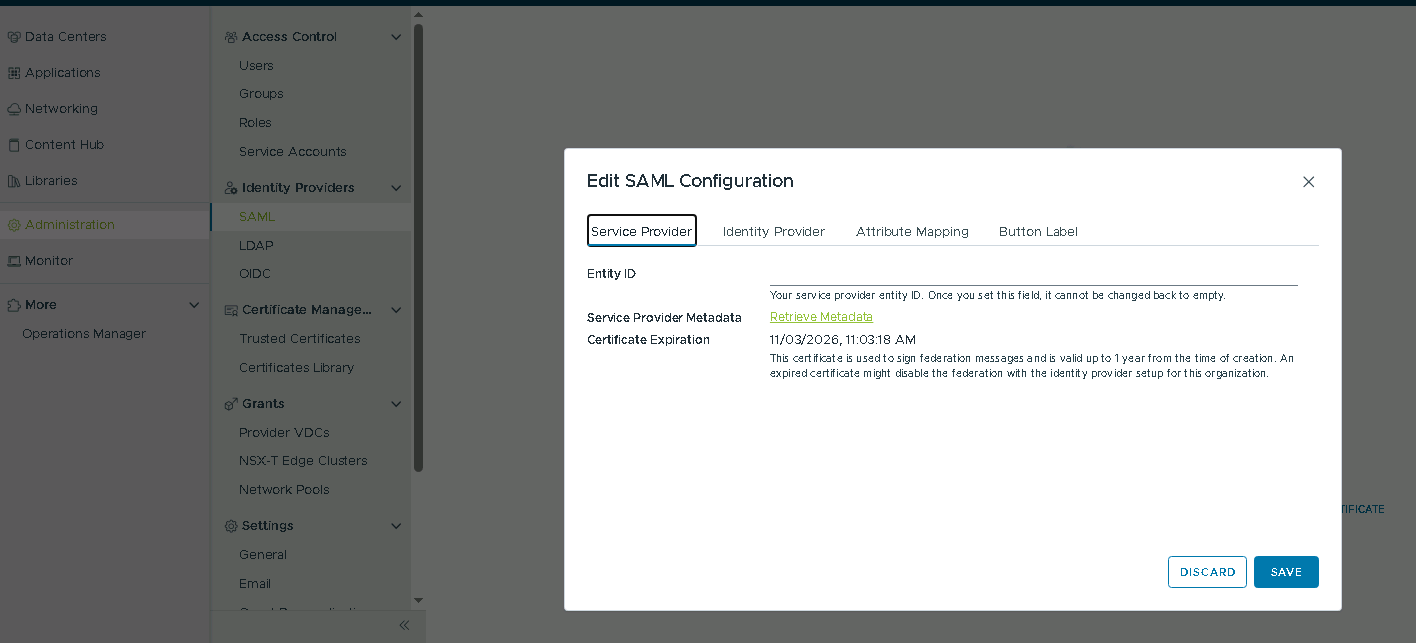

🔑Mise en place d'un fournisseur d'identité SAML

Avant de commencer

Vérifiez que vous êtes connecté en tant qu’administrateur du tenant

Vérifiez que votre fournisseur d’identité est compatible SAML 2.0

Vérifiez que vous recevez les métadonnées requises de votre fournisseur d'identité SAML. Vous devez importer les métadonnées dans votre tenant Hostiz manuellement ou dans un fichier XML. Les métadonnées doivent inclure les informations suivantes :

L'emplacement du service single sign-on

L'emplacement du service single logout

L'emplacement du certificat X.509 du service

Pour plus d'informations sur la configuration et l'acquisition de métadonnées depuis un fournisseur SAML, consultez la documentation de votre fournisseur SAML.

Lorsque vous importez des utilisateurs et des groupes, le système extrait une liste des attributs à partir du jeton SAML, le cas échéant, et les utilise pour interpréter les éléments d'informations correspondants sur l'utilisateur tentant de se connecter.

email address = "EmailAddress"

user name = "UserName"

full name = "FullName"

user's groups = "Groups"

user's roles = "Roles"

Vous pouvez configurer les attributs dans Portail de locataires sous l'onglet Mappage d'attributs (Attribute Mapping) lorsque vous modifiez la configuration SAML.

Les informations sur le groupe sont nécessaires si l'utilisateur n'est pas importé directement, mais doit être en mesure de se connecter en raison de son appartenance aux groupes importés. Un utilisateur peut appartenir à plusieurs groupes, et donc avoir plusieurs rôles pendant une session.

Si le rôle Différer vers le fournisseur d'identité (defer to identity provider) est attribué à un utilisateur ou groupe importé, les rôles sont attribués en fonction des informations collectées à partir de l'attribut Roles dans le jeton. Si un autre attribut est utilisé, ce nom d'attribut peut être configuré uniquement à l'aide de l'API, et seul l'attribut Roles est configurable. Si le rôle Différer vers le fournisseur d'identité (defer to identity provider) est utilisé, mais qu'aucune information de rôle ne peut être extraite, l'utilisateur peut se connecter, mais ne dispose d'aucun droit pour effectuer des activités.

|

Une fois que vous spécifiez un ID d'entité, vous ne pouvez pas le supprimer. Pour modifier l'ID d'entité, vous devez effectuer une reconfiguration SAML complète pour votre organisation. Pour plus d'informations sur les ID d'entité, reportez-vous à la section Assertions et protocoles pour SAML (Security Assertion Markup Language) 2.0 développé par OASIS.

|

🔑Mise en place d'un fournisseur d'identité OIDC

Pour une intégration de Hostiz réussie avec des fournisseurs d'identité externes, pour déterminer les valeurs et les paramètres corrects et pour garantir une configuration correcte et précise, consultez également la documentation des produits de ces fournisseurs d'identité.

Dans le panneau de navigation de gauche principal, sélectionnez Administration.

Dans le panneau de gauche, sous Fournisseurs d'identité, cliquez sur OIDC.

Si vous configurez OIDC pour la première fois, copiez l'URI de redirection de la configuration du client et utilisez-le pour créer un enregistrement d'application client avec un fournisseur d'identité conforme à la norme OpenID Connect.

Vous avez besoin de cet enregistrement pour obtenir un ID de client et une clé secrète de client que vous devez utiliser pendant la configuration du fournisseur d'identité OIDC.

Cliquez sur Configurer.

Vérifiez que OpenID Connect est activé, puis entrez l'ID client et le secret du client de l'enregistrement du serveur OIDC.

Pour utiliser les informations d'un point de terminaison connu afin de remplir automatiquement les informations de configuration, activez l'option Découverte de la configuration et entrez une URL sur le site du fournisseur que votre tenant Hostiz peut utiliser pour lui envoyer des demandes d'authentification.

Cliquez sur Suivant.

Si vous n'avez pas utilisé Découverte de la configuration à l'étape 6, entrez les informations dans la section Points de terminaison.

Entrez les informations sur le point de terminaison et l'ID de l'émetteur.

Laisser la sélection Informations sur l'utilisateur par défaut.

Si vous souhaitez combiner des réclamations à partir du point de terminaison UserInfo et du jeton d'ID, activez l'option Préférer le jeton d'ID.

Les fournisseurs d'identité ne fournissent pas toutes les réclamations requises définies dans le point de terminaison UserInfo. En activant l'option Préférer le jeton d'ID, votre tenant Hostiz peut extraire et consommer des réclamations des deux sources.Entrez la déviation d'horloge maximale acceptable.

La déviation d'horloge maximale correspond à la différence de temps maximale autorisée entre le client et le serveur. Ce temps compense les petites différences de temps dans les horodatages lors de la vérification des jetons. La valeur par défaut est 60 secondes.

Cliquez sur Suivant.

Si vous n'avez pas utilisé Découverte de la configuration à l'étape 6, entrez les informations de portée, puis cliquez sur Suivant.

Votre tenant Hostiz utilise les étendues pour autoriser l'accès aux détails de l'utilisateur. Lorsqu'un client demande un jeton d'accès, les étendues définissent les autorisations dont dispose ce jeton pour accéder aux informations utilisateur.

Si vous utilisez Informations sur l'utilisateur comme type d'accès, mappez les réclamations et cliquez sur Suivant.

Vous pouvez utiliser cette section pour mapper les informations que votre tenant Hostiz obtient du point de terminaison des informations de l'utilisateur à des réclamations spécifiques. Les réclamations sont des chaînes pour les noms de champ dans la réponse de votre tenant Hostiz.

Si vous souhaitez que votre tenant Hostiz actualise automatiquement les configurations de clé OIDC, activez l'option Actualisation automatique de la clé.

Si vous n'avez pas utilisé Découverte de la configuration à l'étape 6, entrez le Point de terminaison d'actualisation des clés.

Le Point de terminaison d'actualisation des clés est un point de terminaison JWKS (JSON Web Key Set) et il s'agit du point de terminaison à partir duquel votre tenant Hostiz extrait les clés.Sélectionnez la fréquence d'actualisation des clés.

Vous pouvez définir la période par incréments horaires de 1 heure à 30 jours.

Sélectionnez une Stratégie d'actualisation des clés.

Option | Description |

|---|---|

Ajouter | Ajoutez l'ensemble de clés entrant à l'ensemble de clés existant. Toutes les clés de l'ensemble fusionné sont valides et utilisables. Par exemple, l'ensemble de clés existant inclut les clés A, B et D. L'ensemble de clés entrant inclut les clés B, C et D. Lorsque l'actualisation des clés se produit, le nouvel ensemble inclut les clés A, B, C et D. |

Remplacer | Remplacez l'ensemble de clés existant par l'ensemble de clés entrant. Par exemple, l'ensemble de clés existant inclut les clés A, B et D. L'ensemble de clés entrant inclut les clés B, C et D. Lorsque l'actualisation des clés se produit, la clé C remplace la clé A, et les clés entrantes B, C et D deviennent le nouvel ensemble de clés valides sans chevaucher l'ancien ensemble. |

Expiration après | Vous pouvez configurer une période de chevauchement entre les ensembles de clés existant et entrant. Vous pouvez configurer la période de chevauchement à l'aide de l'option Expiration des clés après la période, que vous pouvez définir par incréments horaires de 1 heure à 1 jour. L'actualisation des clés commence au début de chaque heure. Lorsque l'actualisation des clés se produit, votre tenant Hostiz marque comme arrivant à expiration les clés dans l'ensemble de clés existant qui ne sont pas incluses dans l'ensemble entrant. Lors de l'actualisation des clés suivante, votre tenant Hostiz cesse d'utiliser les clés arrivées à expiration. Seules les clés incluses dans l'ensemble entrant sont valides et utilisables. Par exemple, l'ensemble de clés existant inclut les clés A, B et D. L'ensemble entrant inclut les clés B, C et D. Si vous configurez les clés existantes pour qu'elles expirent dans 1 heure, il existe un chevauchement de 1 heure pendant lequel les deux ensembles de clés sont valides. Votre tenant Hostiz marque la clé A comme arrivant à expiration et les clés A, B, C et D sont utilisables jusqu'à l'actualisation des clés suivante. Lors de l'actualisation suivante, la clé A expire et seuls les clés B, C et D continuent de fonctionner. |

Si vous n'avez pas utilisé Découverte de la configuration à l'étape 6, chargez la clé privée que le fournisseur d'identité utilise pour signer ses jetons.

Si vous souhaitez personnaliser l'étiquette du bouton Se connecter avec OIDC qui s'affiche sur la page de connexion de votre tenant Hostiz, entrez un nouveau texte de bouton personnalisé.

Vous pouvez entrer jusqu'à 24 symboles. Vous pouvez utiliser des caractères spéciaux et des lettres accentuées. Si vous souhaitez rétablir le texte par défaut, supprimez l'étiquette personnalisée. L'étiquette du bouton par défaut est localisée et, en fonction des paramètres de langue de votre navigateur, le texte peut s'afficher dans une autre langue. Les étiquettes personnalisées s'affichent toujours lorsque vous les entrez.

Cliquez sur Enregistrer.

👥Gérer les rôles, groupes et utilisateurs

Avant de pouvoir créer des utilisateurs locaux ou d’importer des utilisateurs ou groupes SAML et OIDC, vous devez d’abord définir des rôles.

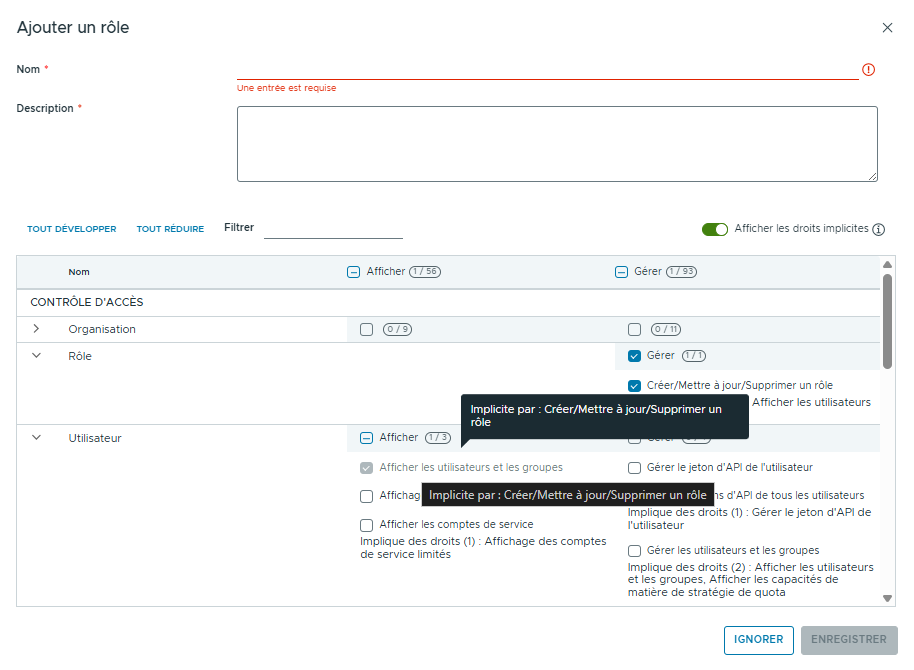

Afin de créer un nouveau rôle, allez dans Administration puis Roles sous Access Control

Entrez un nom et un description pour ce rôle

La colonne de gauche représente un droit d’accès en lecture, tandis que la colonne de droite représente un droit de gestion.

Certains droits dépendent d’autres droits en lecture ou gestion, tous les droits impliqués seront donc automatiquement cochés si nécessaire et grisés tant que le droit parent n’aura pas été décoché.

Utilisateurs

Une fois un rôle créé, vous pouvez créer un utilisateur local ou importer un utilisateur depuis votre IDP.

La création d’un utilisateur local se fait en cliquant sur le bouton NEW. La création d’un utilisateur SAML/OIDC se fait en cliquer sur Import Users

Le formulaire est très explicite, rentrer simplement les informations demandées et cliquer sur Enregistrer

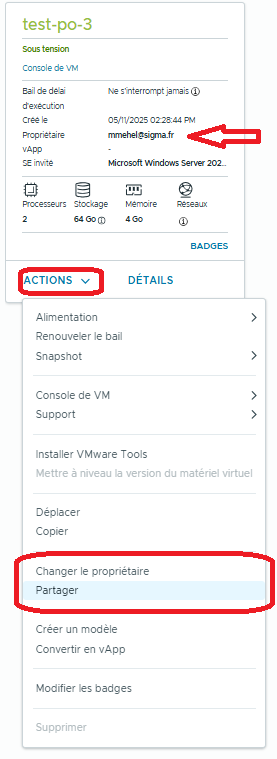

Vous pouvez définir un quota pour chaque utilisateur sur le nombre de VM qu’il peut créer ou démarrer. En effet, lorsqu’un utilisateur crée un VM, celle-ci lui appartient et les autres utilisateurs (selon les droits définis) ne peuvent pas interagir avec.

L’utilisateur ou un administrateur peuvent alors partager ou changer le propriétaire de la VM si nécessaire.

Groupes

Il est également possible d’importer des groupes utilisateurs de votre IDP afin de ne pas avoir à gérer les utilisateurs individuellement.

L’ajout se fait exactement de la même manière que l’import d’utilisateur SAML/OIDC.

Lors de sa première connexion, si l’utilisateur fait partie du groupe configuré, il sera automatiquement importé par Hostiz.

Si l’utilisateur est supprimé du groupe sur l’IDP, il ne pourra plus se connecter au portail Hostiz mais le compte sera toujours existant et listé dans les utilisateurs du tenant.

Nous vous invitons à procéder à un nettoyage régulier de la liste des utilisateurs.

Journal d'évènements

La connexion, déconnexion, création/import, suppression ou modification d’un utilisateur est journalisé. Si un utilisateur ne parvient pas à se connecter, vous trouverez parfois plus d’informations dans votre journal d'évènement. (Cf. 🧭 Contrôler votre espace cloud | 📅Qu’est-ce-qu’un-évènement-? )

Cliquer sur le menu Monitor (Surveiller) puis sur l’onglet Events

Ces évènements sont catégorisés en user sous la colonne Type